Deuda de seguridad: el riesgo técnico que los líderes no leen en sus reportes

Las organizaciones revisan sus balances pero no sus CVEs. Cómo una deuda de seguridad técnica se convierte en riesgo operacional real, y el marco para que líderes no-técnicos entiendan y prioricen esto.

Un CFO revisa meticulosamente los estados financieros de su organización cada trimestre. Analiza la deuda financiera, la deuda con proveedores, las obligaciones contractuales. Tiene dashboards, métricas, y alertas para cuando cualquiera de estos indicadores supera umbrales definidos. El mismo CFO probablemente no tiene visibilidad sobre las 47 vulnerabilidades de seguridad sin parchar en los sistemas de la organización, las 12 dependencias de software desactualizadas con exploits conocidos, o el módulo de autenticación que lleva 18 meses en la lista de “arreglar cuando haya tiempo.” Esa ceguera tiene un nombre técnico — deuda de seguridad — y tiene consecuencias que eventualmente aparecen en los balances, aunque de una forma que nadie anticipó.

Qué es la deuda de seguridad

El concepto de deuda técnica fue introducido por Ward Cunningham en 1992 para describir el costo implícito del trabajo adicional que se acumula cuando se toman atajos en el desarrollo de software por presión de tiempo o recursos. Como la deuda financiera, la deuda técnica tiene intereses: si no se paga, crece. La deuda de seguridad es un subconjunto específico: las vulnerabilidades, configuraciones incorrectas, procesos obsoletos y controles omitidos que se acumulan en la infraestructura tecnológica de una organización.

Yerabolu (2025) documentó el patrón de crecimiento exponencial de la deuda de seguridad: las organizaciones no acumulan vulnerabilidades linealmente, sino que pequeñas deudas no atendidas crean condiciones que hacen más fácil la aparición de nuevas vulnerabilidades. Una dependencia desactualizada no solo tiene la vulnerabilidad específica de esa versión — crea incompatibilidades que dificultan aplicar parches a otros sistemas, que a su vez generan más deuda. El ciclo es autoreforzante.

Thibodeau (2026), en una revisión sistemática de la literatura, argumentó que la deuda técnica debe reconceptualizarse como un riesgo organizacional multidimensional — no solo de mantenibilidad del software, sino de seguridad, seguridad operacional y resiliencia estratégica. El hallazgo más relevante para organizaciones no-técnicas: los factores que más contribuyen a que la deuda de seguridad crezca no son técnicos sino organizacionales — normas culturales que no priorizan la seguridad, barreras de comunicación entre equipos técnicos y ejecutivos, y gobernanza fragmentada que hace que nadie sea dueño del problema de forma integral.

Por qué los líderes no ven este riesgo

La deuda de seguridad es invisible en los reportes ejecutivos estándar porque no hay un equivalente de “estado de cuenta” para las vulnerabilidades técnicas. Un director financiero tiene un número preciso de cuánto debe la empresa y a quién. Un director de tecnología rara vez puede decirle a su CEO exactamente cuántas vulnerabilidades existen en sus sistemas, cuál es su severidad, y cuánto costaría remediarlas. Esa asimetría de información no es accidental — es el resultado de que las organizaciones han construido sistemas robustos para medir riesgos financieros y operativos, y sistemas muy débiles para medir riesgos tecnológicos.

La consecuencia práctica es que las decisiones sobre deuda de seguridad se toman por defecto, no por elección. El equipo técnico sabe que hay vulnerabilidades que deberían atenderse, pero no tiene el lenguaje para comunicarlas en términos que compitan con las prioridades de negocio. La dirección no tiene visibilidad para priorizar. El resultado es que la deuda crece hasta que hay un incidente — una brecha, un ataque, un fallo de compliance — que la hace visible de golpe, con un costo que incluye no solo la remediación técnica sino el daño reputacional, las multas regulatorias y la pérdida de confianza de clientes.

Siavvas et al. (2020) demostraron empíricamente la correlación: los indicadores de deuda técnica — complejidad del código, violaciones de estándares, falta de pruebas — son predictores estadísticamente significativos de vulnerabilidades de seguridad tanto a nivel de proyecto como a nivel de clase de código. En otras palabras, la deuda técnica y la deuda de seguridad no son problemas paralelos — están correlacionados. Una organización que tolera deuda técnica alta está tolerando, implícitamente, riesgo de seguridad alto.

El marco para líderes no-técnicos

La clave para que los líderes no-técnicos gestionen la deuda de seguridad no es que aprendan a leer código o a interpretar CVEs (Common Vulnerabilities and Exposures). Es que entiendan la deuda de seguridad como un pasivo organizacional con las mismas características que los pasivos financieros: tiene valor nominal (la severidad de las vulnerabilidades), tiene plazo de vencimiento (la ventana antes de que un exploit sea utilizado), genera intereses (cada día sin parchar una vulnerabilidad crítica aumenta la probabilidad de explotación), y tiene un costo de refinanciación (el costo de remediar bajo presión de un incidente es varias veces mayor que el costo de remediar proactivamente).

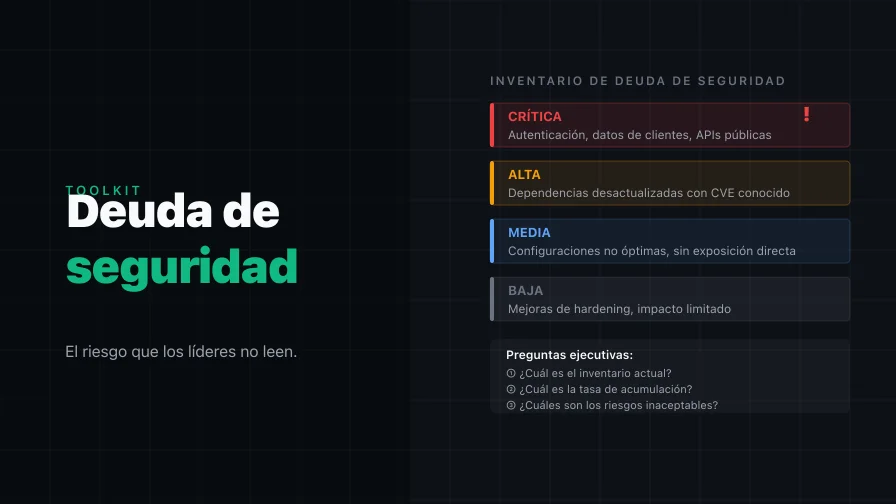

Con ese marco, tres preguntas ejecutivas se vuelven naturales:

¿Cuál es el inventario actual de deuda de seguridad? El equipo técnico debería poder responder con un número de vulnerabilidades por nivel de severidad, no con una descripción narrativa de “estamos bastante bien pero hay algunas cosas pendientes.” Si no pueden responder con números, el primer problema no es la deuda — es la falta de visibilidad sobre la deuda.

¿Cuál es la tasa de acumulación? La deuda de seguridad crece cuando el ritmo de generación (nuevas vulnerabilidades introducidas por desarrollo, nuevas dependencias, nuevas configuraciones) supera el ritmo de remediación. Un equipo que está reduciendo la deuda y uno que la está acumulando pueden tener el mismo inventario hoy, pero son situaciones radicalmente distintas.

¿Cuáles son los riesgos inaceptables? No toda la deuda de seguridad tiene el mismo costo de ignorar. Una vulnerabilidad en un sistema interno de baja exposición es diferente de una vulnerabilidad en el módulo de autenticación que protege los datos de clientes. La priorización debe partir de identificar cuáles son los activos más críticos y asegurarse de que su deuda de seguridad se atiende primero, siempre.

La deuda de seguridad no desaparece por ignorarla. Crece. Y cuando vence — bajo la forma de un incidente que interrumpe operaciones, expone datos sensibles o genera una crisis de compliance — el costo aparece en los estados financieros de una forma que nadie esperaba. La diferencia entre las organizaciones que gestionan este riesgo y las que no está en si sus líderes hacen las preguntas correctas antes de que el mercado los fuerce a hacerlas.

Referencias

- Siavvas, M. G., Tsoukalas, D., Jankovic, M., Kehagias, D., & Tzovaras, D. (2020). Technical debt as an indicator of software security risk: a machine learning approach for software development enterprises. Enterprise Information Systems. DOI: 10.1080/17517575.2020.1824017

- Thibodeau, S. (2026). Reconceptualizing Technical Debt as an Organizational Security, Safety, and Sociotechnical Risk. Security, Safety and Architecture. DOI: 10.61093/ssa.2(1).37-52.2026

- Yerabolu, M. R. (2025). Cyber Debt: The Silent Killer of Enterprise Security. DOI: 10.35629/5252-0704208217