Gobernanza de acceso: quién puede ver qué en tu organización, y por qué importa ahora

La mayoría de las organizaciones tienen sus datos en la nube pero no tienen una política real de quién accede a qué. Con la proliferación de herramientas de IA que consumen datos internos, esto deja de ser un tema de IT y se convierte en riesgo estratégico.

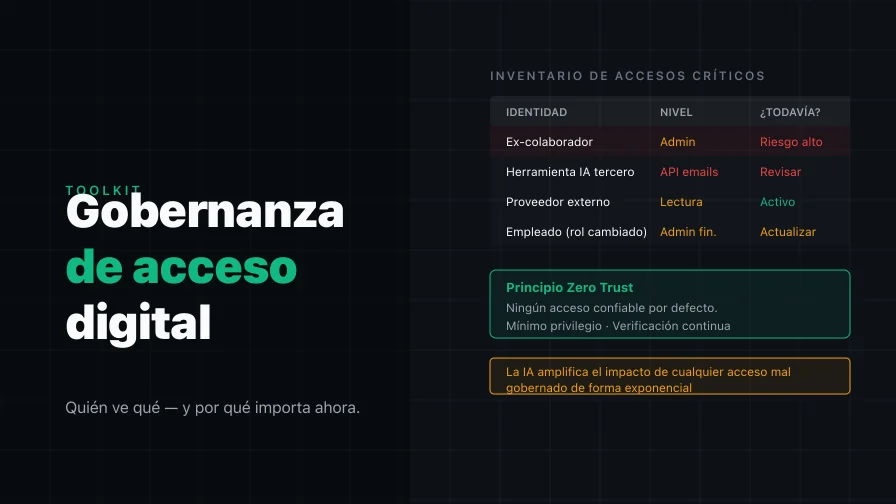

Un gerente de ventas accede al CRM con las mismas credenciales que usa su asistente. Un colaborador externo que terminó un proyecto hace seis meses todavía tiene acceso activo a los repositorios de código. El equipo de finanzas usa una hoja de cálculo compartida en la nube donde están los márgenes por cliente, accesible para cualquiera en la organización que tenga el link. El equipo de marketing conectó una herramienta de IA de un tercero que ingesta los correos del dominio corporativo para mejorar las campañas. Ninguna de estas situaciones generó una alerta en la última reunión ejecutiva. Todas son riesgos reales de gobernanza de acceso — y la mayoría de las organizaciones medianas tienen versiones de todos ellos, simultáneamente, sin saberlo.

El problema que la nube hizo más urgente

La gobernanza de acceso no es un problema nuevo. Las organizaciones con sistemas on-premise siempre tuvieron que gestionar quién podía acceder a qué. Pero el modelo de seguridad perimetral clásico — “todo lo que está dentro del firewall es confiable” — hacía que la gobernanza fuera relativamente simple: se controlaba la entrada al perímetro y se asumía que dentro era seguro.

La migración a la nube disolvió ese perímetro. Hoy los datos de una organización están en múltiples herramientas SaaS (CRM, ERP, herramientas de colaboración, plataformas de proyectos), en repositorios de código, en servicios de almacenamiento, y cada vez más en herramientas de IA que procesan esos datos para producir outputs. El concepto de “dentro de la organización” ya no corresponde a una ubicación física — es una colección de identidades y permisos distribuidos en docenas de sistemas.

Ghadge (2024) identificó los componentes críticos de una gobernanza de acceso efectiva en el entorno digital actual: control de acceso basado en roles (RBAC), gestión del ciclo de vida de las identidades (incluyendo la revocación de accesos cuando alguien sale de la organización o cambia de rol), monitoreo continuo del uso de accesos, y autenticación robusta. El hallazgo más relevante para organizaciones medianas: el factor más frecuentemente descuidado no es la tecnología sino la gestión del ciclo de vida — el proceso de asegurarse de que los accesos se actualizan cuando cambian las responsabilidades y se revocan cuando ya no son necesarios.

Por qué la IA hace esto urgente

La proliferación de herramientas de IA corporativas agrega una dimensión que la gobernanza de acceso tradicional no anticipó. Cuando un colaborador accede manualmente a datos, hay una fricción inherente que limita la escala del acceso: la persona puede leer X documentos por hora, puede ver Y registros por sesión. Las herramientas de IA eliminan esa fricción: una vez que un sistema de IA tiene acceso a un conjunto de datos, puede procesarlos todos en segundos.

El resultado es que los permisos de acceso que antes eran “teóricamente riesgosos pero prácticamente limitados” se vuelven riesgos reales. Un colaborador con acceso a todos los correos del dominio corporativo puede, manualmente, leer algunos cientos al día — una amenaza limitada. Un sistema de IA con ese mismo acceso puede procesar todos los correos de los últimos cinco años en minutos y extraer patrones que ninguna persona habría podido identificar manualmente. El modelo de riesgo cambió; la gobernanza de acceso de muchas organizaciones no.

Guntaka (2025) argumentó que la respuesta estructural a este problema es la arquitectura Zero Trust — un modelo donde ningún acceso se asume confiable por defecto, sino que cada acceso se verifica continuamente contra políticas explícitas. El principio de “mínimo privilegio” es la base: cada identidad (persona, sistema, herramienta de IA) tiene acceso solo a los datos que necesita para cumplir su función específica, nada más. Suena simple; la mayoría de las organizaciones no lo implementan porque requiere mapear explícitamente qué accede a qué — trabajo que nadie hizo cuando los sistemas crecieron orgánicamente.

El inventario de accesos como primer paso

La mayoría de las organizaciones que intentan mejorar su gobernanza de acceso fallan en el primer paso: no saben qué accesos existen. Antes de implementar cualquier política o herramienta, el ejercicio más valioso es un inventario honesto:

¿Quiénes son todas las identidades con acceso a los sistemas críticos? Esto incluye empleados actuales, pero también ex-colaboradores que nunca tuvieron sus accesos revocados, proveedores y contratistas externos, y — cada vez más importante — las herramientas y servicios que tienen permisos de API para acceder a datos de la organización.

¿Qué acceso tiene cada identidad y lo sigue necesitando? La pregunta sobre si alguien “todavía necesita” un acceso es incómoda porque implica trabajo de revisión y conversaciones sobre por qué se otorgó el acceso originalmente. Pero es la pregunta que separa una gobernanza de acceso real de una gobernanza de acceso en papel.

¿Hay accesos que generan riesgo desproporcionado? Un acceso de lectura a un sistema de baja sensibilidad es diferente de un acceso de escritura a datos de clientes. El inventario debe incluir una evaluación de sensibilidad que permita priorizar cuáles accesos requieren atención inmediata.

Gangwar y Date (2019) documentaron que en organizaciones que habían migrado a cloud computing, los dos factores más críticos para la gobernanza de seguridad eran la conciencia y formación de los empleados, y el soporte activo de la dirección. La tecnología sola no resuelve el problema — porque la mayoría de los accesos problemáticos no son el resultado de vulnerabilidades técnicas sino de decisiones humanas (dar acceso porque era conveniente, no revocar acceso porque nadie se acordó) que solo mejoran con procesos y cultura, no con herramientas.

La gobernanza de acceso digital no es una tarea de IT. Es una decisión estratégica sobre qué datos son sensibles, quién necesita acceso para operar efectivamente, y qué nivel de riesgo la organización está dispuesta a aceptar. En un entorno donde las herramientas de IA pueden amplificar exponencialmente el impacto de un acceso mal gobernado, esta decisión necesita estar en la agenda ejecutiva — no solo en la agenda del equipo técnico.

Referencias

- Gangwar, H., & Date, H. (2019). Exploring Information Security Governance in Cloud Computing Organisation. International Journal of Advanced Management Science and Engineering. DOI: 10.4018/IJAMSE.2015010104

- Ghadge, N. (2024). Optimizing Identity Management: Key Strategies for Effective Governance and Administration. International Journal of Scientific Progress and Technology Management. DOI: 10.5121/ijsptm.2024.13301

- Guntaka, N. Y. R. (2025). Zero Trust and Cloud Identity: Building a Resilient Security Framework. Computer Science and Engineering: An International Journal. DOI: 10.32628/cseit251112368